Arp Reply 攻撃

6132 静的 arp エントリの設定. 224005 224006 Outgoing access list is not set Inbound access list is not set Proxy.

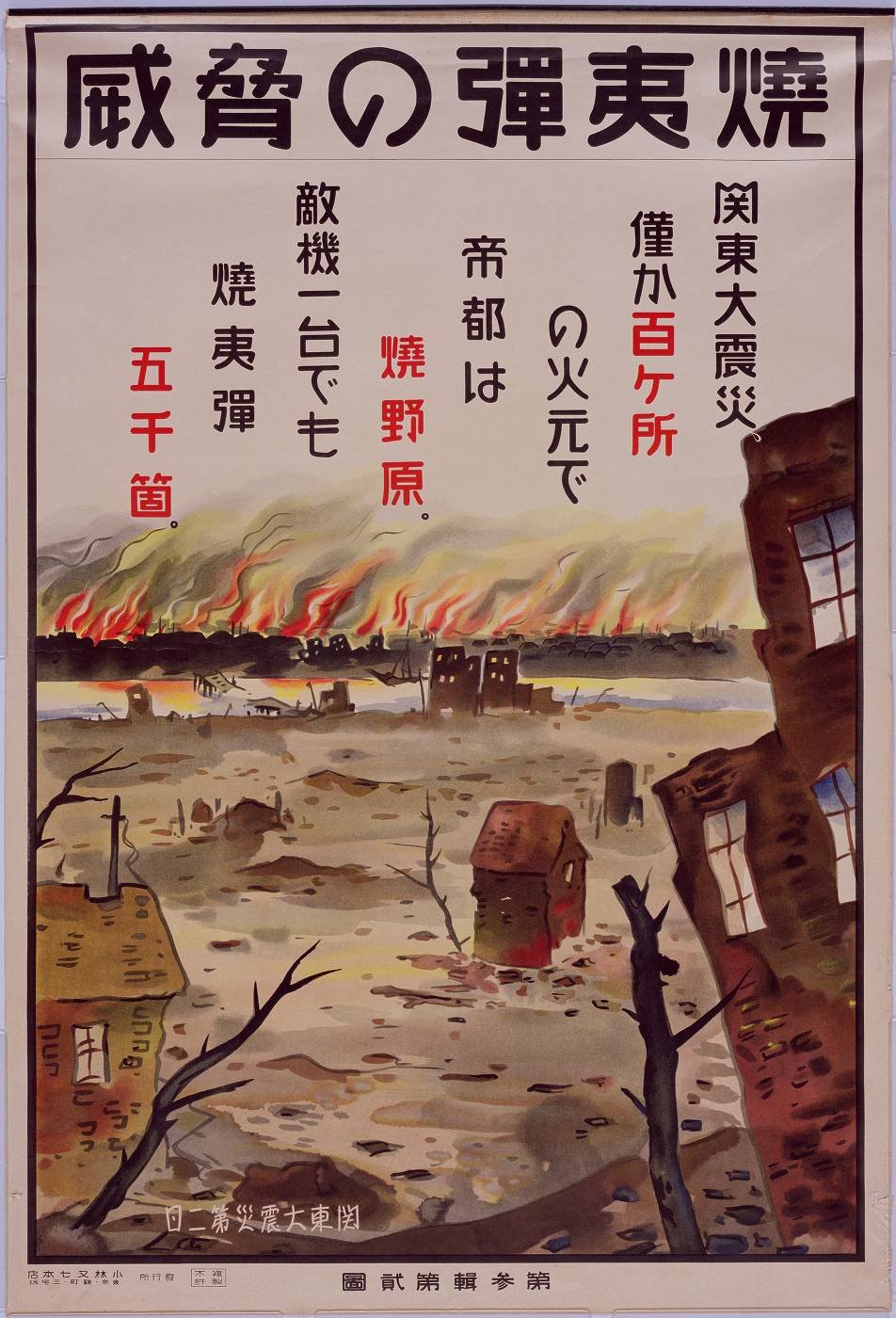

Japanese Arp Posters Airminded

200 301j資格問題対応質問31 脅威を緩和する手法を左側から 脅威の種類または攻撃を軽減する攻撃の右側にドラッグアンドドロップします Exhibit

様々な脅威 情報処理安全確保支援士 Se娘の剣

Vereinbaren Sie direkt mit der Masseurin Ihrer Walhl einen Termin und lassen Sie sich zu moderaten Preisen von Kopf bis Fuß in den Zustand des Dauerglücks entführen.

Arp reply 攻撃. 7124 代理 arp の設定. Getty ttyS0 main process XXXX terminated with status 1. Did not receive a reply.

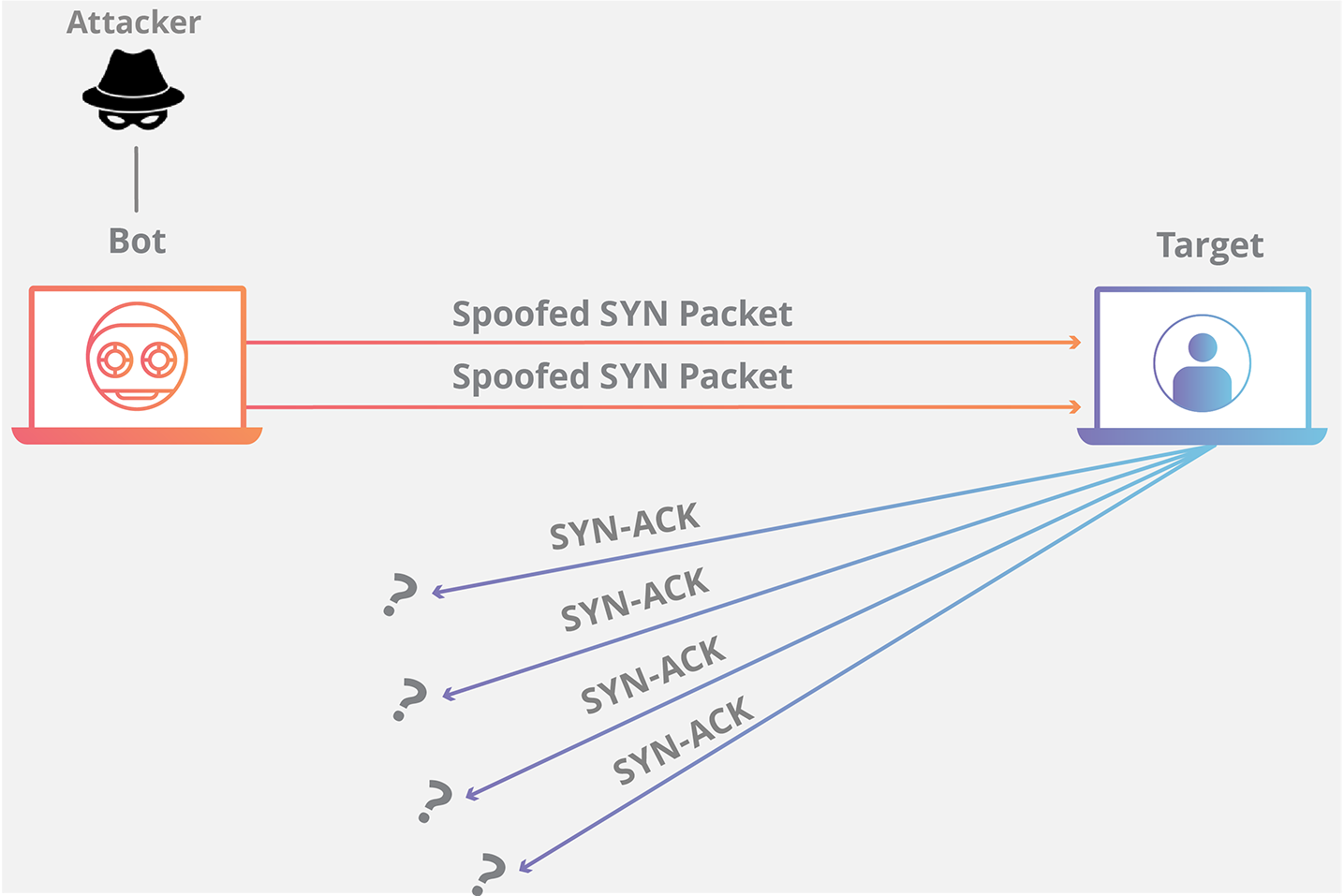

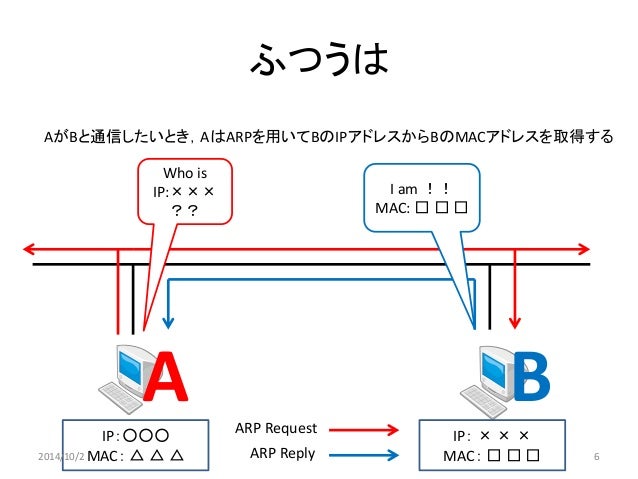

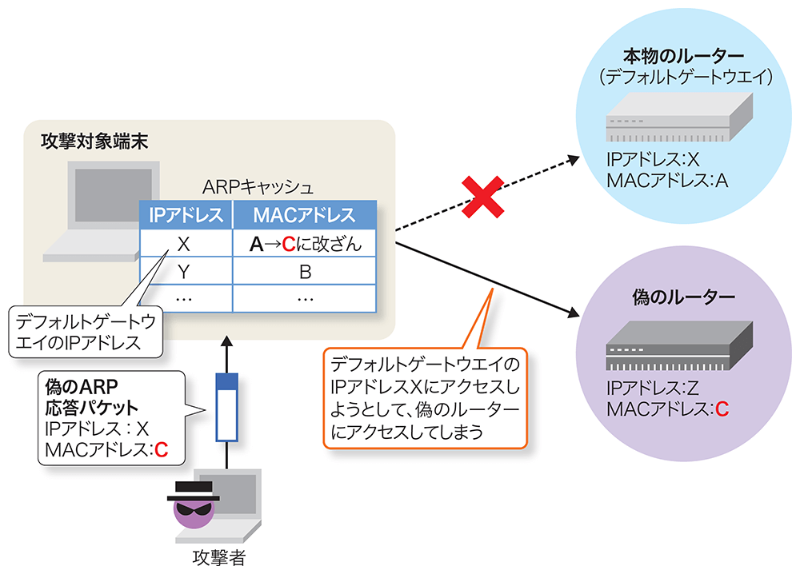

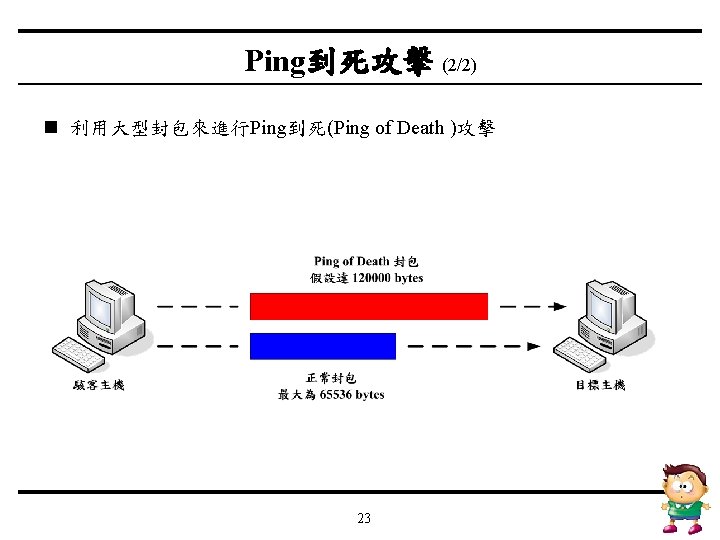

In computing a denial-of-service attack DoS attack is a cyber-attack in which the perpetrator seeks to make a machine or network resource unavailable to its intended users by temporarily or indefinitely disrupting services of a host connected to the InternetDenial of service is typically accomplished by flooding the targeted machine or resource with superfluous requests in an attempt to. In computer networking ARP spoofing ARP cache poisoning or ARP poison routing is a technique by which an attacker sends Address Resolution Protocol ARP messages onto a local area networkGenerally the aim is to associate the attackers MAC address with the IP address of another host such as the default gateway causing any traffic meant for that IP address to be sent to the. 6130 代理 arp の設定.

R2show ip interface Ethernet 00 Ethernet00 is up line protocol is up Internet address is 192168123224 Broadcast address is 255255255255 Address determined by setup command MTU is 1500 bytes Helper address is not set Directed broadcast forwarding is disabled Multicast reserved groups joined. Unable to stop job. Atemberaubende Entspannungs-Massagen und erotischer Sex für Genießer mit höchsten Ansprüchen.

The remote application did not send a reply the message bus security policy blocked the reply the reply timeout expired or the network connection was broken. Yamahaルーター取り扱うためのメモですRTX830 RTX1210 RTX810 RTX1200などのネットワーク設定コマンドフィルター設定コマンド. タイプ0Echo ReplyEcho応答 タイプ8Echo RequestEcho要求 エコ要求を受け取ったデバイスはエコー応答を返す エコー要求に対しエコー応答が帰って来ればその相手は接続されていることを示す エコー要求は pingコマンド を使って実行する.

ARP Spoofing ARP要求とARP応答は認証がないので偽のMACアドレスのARP応答を送ると受信側はそのリクエストを受け付けてしまうという仕組みを利用してarpテーブルを書き換えて通信をtarget 攻撃者 gatewayのようにする. 推奨処置 攻撃が進行中であってもこの機能がイネーブルになっていればユーザによる処置は不要ですASA により攻撃が阻止されます 106022 エラー メッセージ ASA-1-106022. 7126 静的 arp エントリの設定.

Deny protocol connection spoof from source_address to dest_address on interface interface_name. Happy-End-Massagen und Sex in 77656 Offenburg-Elgersweier Nord Industriestr7a.

Countering Attack Deception Techniques Pacsec 04 Oudot Laurent

Syn Flood Ddos Attack Cloudflare

Arpスプーフィングによる中間者攻撃

Arp スプーフィングにより通信の盗聴を行う方法 Kdry S Blog

通信先を改ざんして偽のwebページに導くpythonプログラムを書いてみた 日経クロステック Xtech

ネットワーク Arp Na59 ウィキ Atwiki アットウィキ

Osi Application Presentation Session Transport Network Data Link

誰かがあなたのインターネットの使用を盗み見ている Arp Spoofing Plura S Blog